Malware para Windows esconde-se em ficheiros de imagem SVG

Uma nova campanha de malware tem vindo a propagar-se em força nos últimos dias pela internet, enganando os utilizadores e levando-os a acederem a um site de phishing, que caso seja aberto, usa uma imagem SVG para descarregar malware para sistemas Windows.

A campanha foi descoberta por investigadores da empresa de segurança Cisco Talos, e encontra-se associada com o malware QBot. Esta campanha usa ficheiros de imagem SVG para esconder código javascript, que uma vez executado, leva os utilizadores a descarregarem um ficheiro de malware para o sistema.

O código javascript oculto sobre a imagem SVG, quando aberto pelo navegador, leva a que o código seja executado, e neste caso, usado para levar ao download de um ficheiro de malware para o sistema pelo navegador. Os utilizadores acabam por descarregar o ficheiro mesmo que tudo o que vejam no ecrã seja uma imagem.

Esta técnica permite contornar algumas medidas de segurança que possam ter sido implementadas, nomeadamente por softwares de segurança. Como os ficheiros SVG são tradicionalmente considerados benignos, a maioria dos programas de segurança não valida os mesmos por conteúdo malicioso.

Ao mesmo tempo, esta campanha tira proveito da forma como os ficheiros SVG funcionam. Ao contrario de ficheiros de imagem PNG ou JPG, os ficheiros SVG são baseados em XML, pelo que podem conter código HTML sobre o mesmo – o que é aproveitado para realizar este ataque.

Quando a imagem é carregada no navegador, além de surgir a imagem final, o conteúdo do HTML é igualmente carregado.

Neste caso, a imagem possui código que converte uma string de texto para um ficheiro binário – um arquivo ZIP – e depois leva ao download do mesmo pelo navegador. O malware é inteiramente criado pelo navegador, no próprio sistema dos utilizadores, portanto não existe nada descarregado pela Internet – o que reduz a possibilidade de deteção de conteúdos maliciosos.

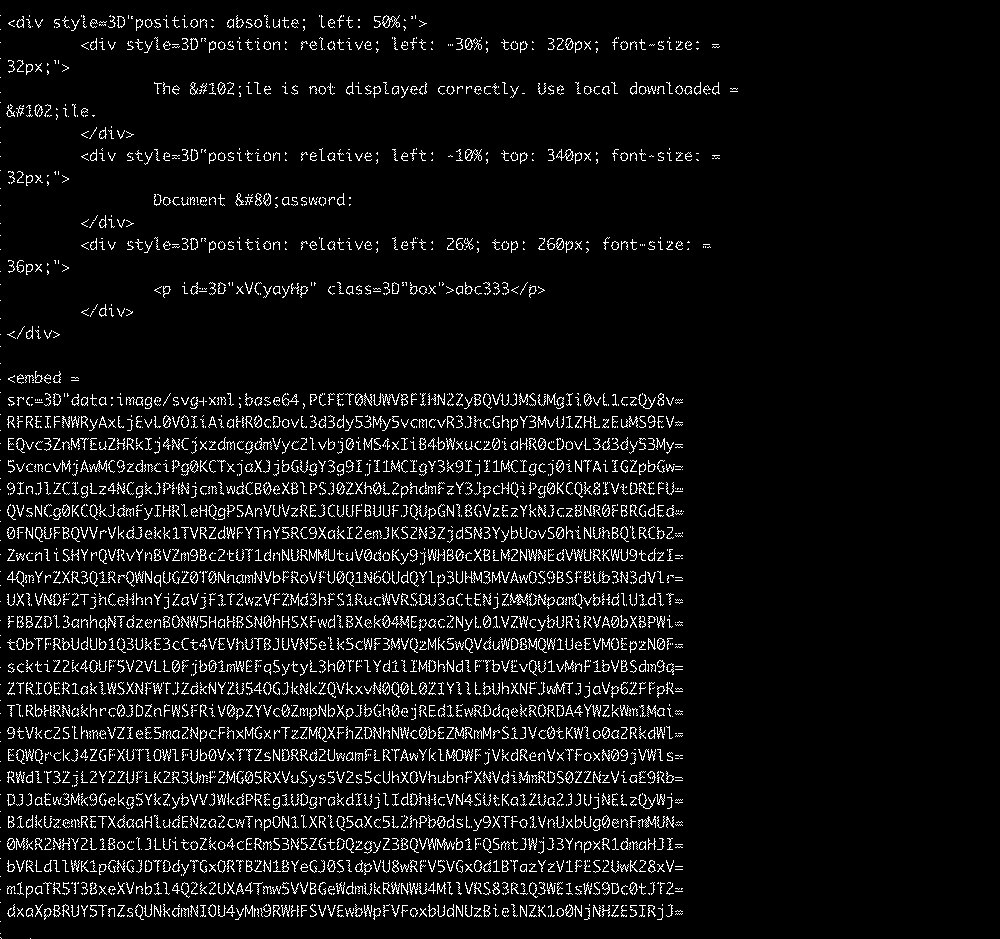

O ficheiro ZIP criado encontra-se ainda protegido por senha, para evitar a deteção pelos softwares de segurança, mas o código para aceder é apresentado aos utilizadores pela página usada para o phishing.

Como sempre, os utilizadores devem ter atenção aos conteúdos que acedem online, e qualquer mensagem suspeita deve ser vista com cuidado. Ao mesmo tempo, não se deve aceder a links aleatórios que possam ser enviados em mensagens de desconhecidos.