Esquema usa nome da pessoa parceira numa relação para enganar vítimas

Os criminosos encontram-se sempre a procurar novas formas de enganar as suas vítimas, o que passa também por lançar engodos cada vez mais sofisticados. Um dos que tem estado a ser bastante propagado passa por um clássico esquema de extorsão, mas focada para casais.

O esquema é conhecido como sextortion, e normalmente, os atacantes afirmam ter acedido ao sistema das vítimas, de onde recolheram conteúdos sensíveis dos mesmos ou afirmam ter gravado a vítima pela webcam em vários atos sexuais. Para evitar que os conteúdos sejam enviados para os contactos e familiares, os atacantes pedem normalmente uma quantia de dinheiro.

No entanto, este esquema encontra-se agora a evoluir, e foca-se agora em tentar dar mais credibilidade usando o nome do parceiro de um casal, e referindo que existem provas que o mesmo está a trair a pessoa.

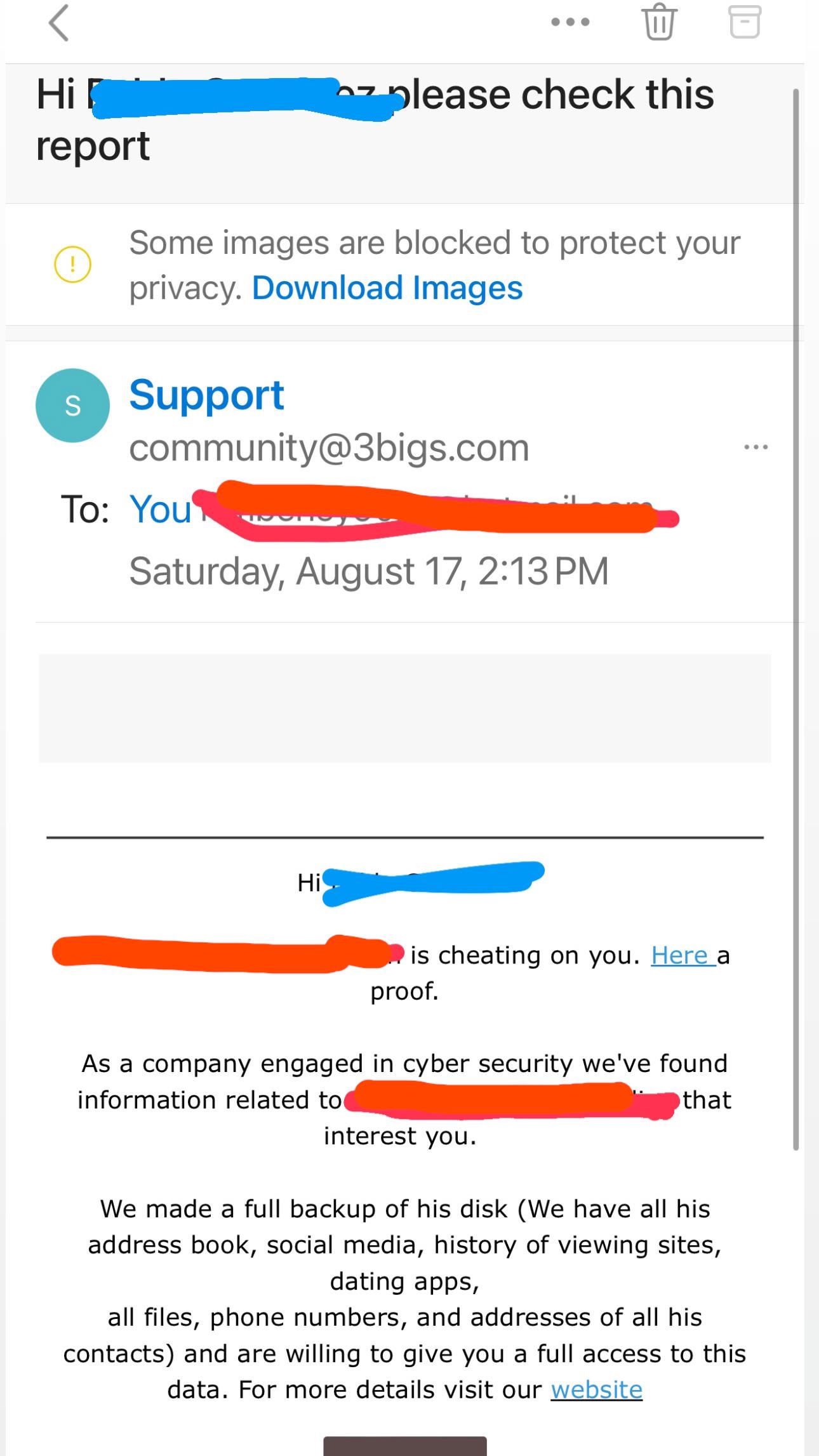

O esquema começa com as potenciais vítimas a receberem uma mensagem de email, a indicar que existem provas que o seu parceiro se encontra a trair. A mensagem tenta dar mais credibilidade ao indicar o nome da pessoa em questão – e não a da própria vítima.

Na sua base, a mensagem indica que a pessoa X (o nome do parceiro da relação) encontra-se a ter um caso romântico com um desconhecido, e que as provas são fornecidas num link.

Se os utilizadores acederem ao link, são direcionados para um site onde alegadamente podem descarregar essa informação, mas onde podem ser fornecidos vários dados pessoais e sensíveis, ou até levar ao download de malware.

O esquema ganha alguma credibilidade porque não usa diretamente o nome da pessoa a que se destina, mas de outra na sua vida que não é normalmente associada. Afinal de contas, nem toda a gente cria contas na internet a indicar que é casado ou que se encontra numa relação, e depois fornece os dados do parceiro/a.

Por agora, o esquema parece focar-se mais em utilizadores nos EUA, mas ainda se desconhecem detalhes de onde poderá estar a ser recolhida a informação para elaborar estas mensagens. Como sempre, a primeira linha de defesa parte dos próprios utilizadores, que devem ter cuidado com qualquer mensagem enviada de remetentes desconhecidos – mesmo que pareça ser legítima.