Aplicações Android com 45 milhões de instalações usadas para malware

Por vezes não é necessário que uma aplicação seja diretamente comprometida para que possa ser usada como forma de recolher dados dos utilizadores por intermédio de malware. Uma aplicação é também composta por vários SDKs, pequenos conjuntos de código externos usados para adicionar algumas funcionalidades extra.

E recentemente foi descoberto que uma SDK usada em dezenas de aplicações com milhares de downloads pode ter estado a recolher dados sensíveis dos utilizadores durante meses. De acordo com um relatório da empresa de segurança AppCensus, o SDK da empresa Measurement Systems aparenta ter sido infetado com malware, levando a que apps com mais de 45 milhões de instalações fossem afetadas.

De acordo com os investigadores, o SDK malicioso poderia recolher dados privados dos utilizadores, como a localização do GPS, dados da Área de Transferência, emails, números de telefone e até o MAC Adress do router em que o utilizador se encontrava ligado.

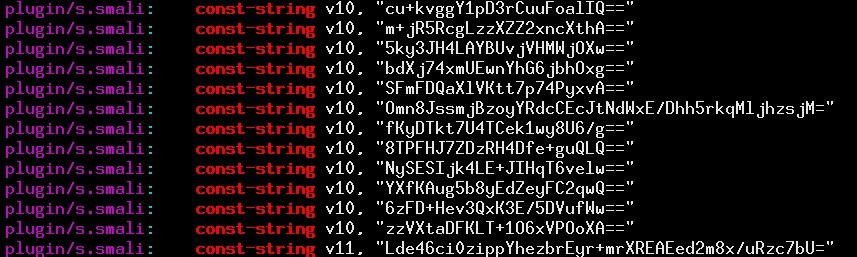

A empresa responsável por esta SDK promovia o mesmo como uma forma dos programadores poderem monetizar as suas aplicações. No entanto, em segundo plano, o código malicioso estaria também a recolher dados dos utilizadores que acabavam por instalar a aplicação no sistema. Pior ainda, este código encontrava-se encriptado e mal otimizado, levando a atrasos no carregamento das próprias apps e a um consumo mais elevado de recursos do dispositivo e da bateria.

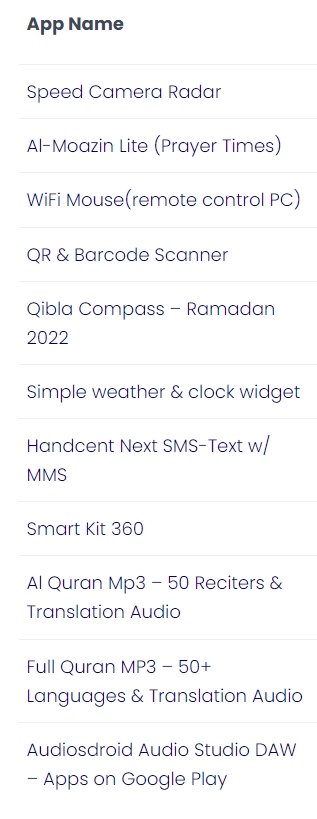

No total estima-se que o SDK malicioso estivesse em dezenas de aplicações de elevado perfil na Google Play Store, entre todas totalizando mais de 45 milhões de instalações. Algumas das apps foram removidas pela Google em Outubro de 2021, mas entretanto voltaram para a plataforma sem o SDK malicioso associado.

A lista de aplicações afetadas pode ser verificada em seguida:

De notar que os programadores não teriam propriamente conhecimento da atividade maliciosa do SDK. As aplicações seriam legitimas e criadas por programadores para tal, mas o SDK integrado nas mesmas terá sido o ponto de falha.

Obviamente, isto não resolve o potencial roubo de dados que possa ter ocorrido no passado, quando as apps estariam disponíveis ainda com o SDK malicioso.