A Microsoft encontra-se a preparar para lançar uma nova grande atualização do Windows 10, que será conhecida como “Windows 10 October 2018 Update”.

Esta nova versão irá certamente contar com várias novidades, mas para alguns utilizadores existe sempre um certo receio com este tipo de atualizações. Apesar de a empresa ter vindo a melhorar o seu sistema de distribuição, sobretudo com vastos testes prévios ao lançamento geral, ainda assim podem existir problemas quando se realizam grandes atualizações do sistema operativo.

Alguns dos casos mais comuns passam por problemas no arranque ou no carregamento de aplicações, alguns dos quais podem mesmo forçar a reinstalar o sistema operativo por completo.

Para evitar que tenha surpresas quando a grande atualização chegar, o TugaTech elaborou uma lista de algumas precauções que deve ter antes de confirmar a atualização. Porque é sempre melhor precaver do que remediar, estes passos podem garantir que a atualização é realizada sem problemas e, na eventualidade de algo ocorrer, poderá resolver facilmente os mesmos.

1- Instale todas as atualizações pendentes

Apesar de a “Windows 10 October 2018 Update” contar com todas as atualizações que tenham sido lançadas pela Microsoft até à data, é recomendado que os utilizadores instalem qualquer atualização que ainda esteja pendente antes de se instalar a grande atualização.

Como exemplo, caso tenha configurado o seu sistema para adiar a instalação de atualizações, agora será uma boa altura para instalar tudo o que não tenha sido atualizado nos últimos meses.

Além disso, se alguma destas pequenas atualizações causar problemas no sistema, será mais simples de identificar a causa e a atualização especifica, invés de atribuir o erro à “Windows 10 October 2018 Update” em geral.

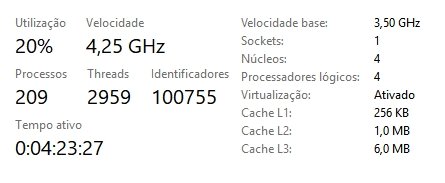

2- Atualize as drivers para as versões mais recentes

Os principais fabricantes costumam trabalhar diretamente com a Microsoft para garantir que as suas drivers funcionam corretamente nas versões mais recentes do sistema. Com isto, novas atualizações de drivers podem surgir meses antes da chegada da versão final de uma grande atualização do Windows – com vista a garantir a compatibilidade de todos os dispositivos.

Portanto, será fundamental garantir que todas as drivers principais do sistema estão atualizadas para as versões mais recentes.

Entre algumas das que costuma enfrentar problemas sublinha-se as drivers da gráfica, placa de rede, placa de som e acessórios externos. Poderá verificar se existem versões mais recentes a partir dos sites dos fabricantes.

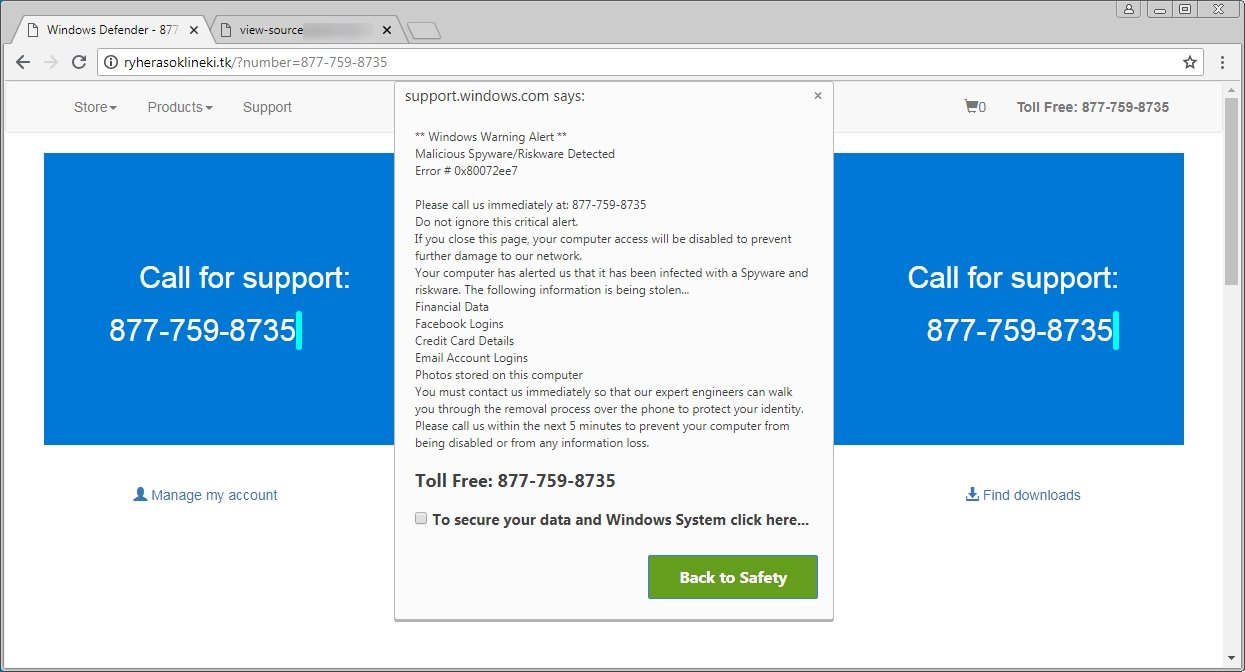

3- Atualize o software (sobretudo antivírus)

Tal como as drivers, também os criadores de software para Windows necessitam – por vezes – de atualizar os seus programas com vista a serem compatíveis com novas versões do sistema. Isto é particularmente comum de acontecer com programas de antivírus e antimalware.

Portanto, deverá certificar-se que possui as versões mais recentes dos principais programas do sistema instaladas corretamente. Se necessitar, verifique também com os criadores dos programas se as novas versões são compatíveis com a “Windows 10 October 2018 Update”.

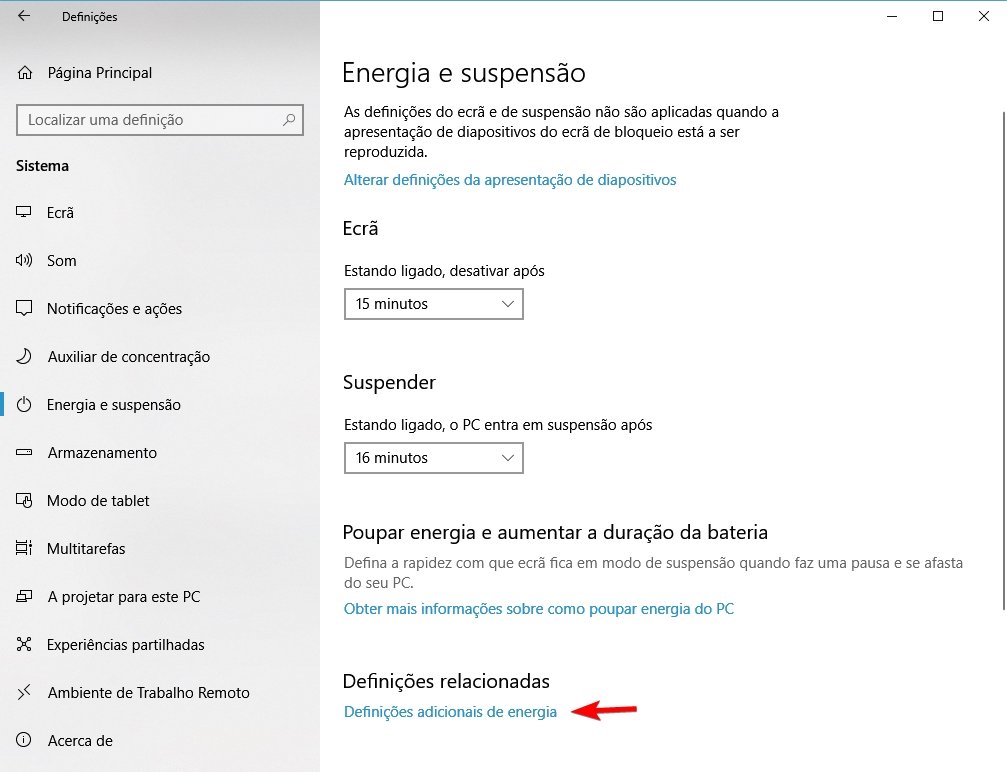

4- Quando for atualizar… desligue o antivírus

Se já verificou que todas as drivers estão atualizadas e os programas que mais utiliza nas versões recentes, quando for a altura de instalar a “Windows 10 October 2018 Update” certifique-se que desativa temporariamente o antivírus.

Isto poderá prevenir problemas ou até falhas no processo de atualização. Alguns programas de antivirus podem até marcar certas alterações no sistema como “maliciosas”, bloqueando as mesmas e causando vários problemas adversos.

Apenas não se esqueça de voltar a ativar o antivírus assim que terminar a atualização!

5- Prepare uma pen de recuperação

Apesar de todas as precauções, ainda assim existe a possibilidade de encontrar problemas durante a instalação da “Windows 10 October 2018 Update”. Com isto, será importante que tenham em mão alguma forma de recuperar ou reparar o sistema se for necessário.

Para tal, crie uma pen de recuperação do sistema, utilizando o programa “Media Creation Tool”, disponível no site da Microsoft. Poderá gravar a mesma diretamente para uma Pen USB ou descarregar o ISO.

O importante será certificar-se que possui o método de recuperação disponível para qualquer eventualidade.

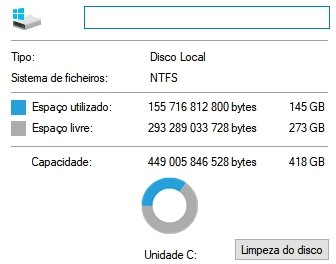

6- Backups, Backups, Backups…

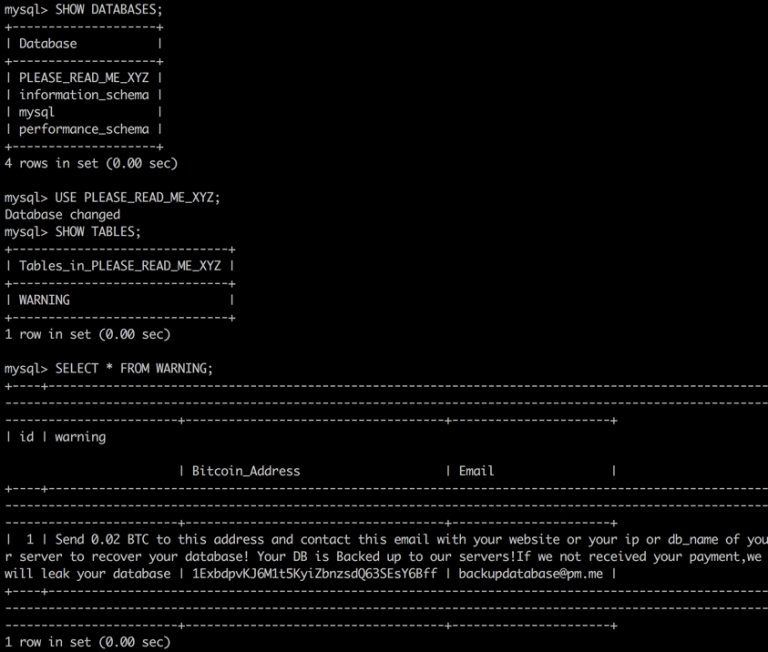

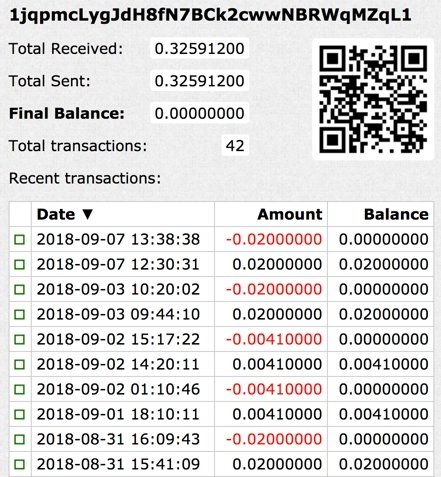

Não é algo que deva ser realizado apenas quando surge uma atualização, mas backups constantes e atualizados de qualquer sistema é algo fundamental. Não apenas previne possíveis perdas de dados caso tenha de reinstalar o Windows, mas também garante que possui acesso aos seus ficheiros sobre eventuais outros problemas – como danos no hardware, sistemas infetados por malware, etc.

Backups permanente – e de preferência para fontes externas, como serviços cloud – são fundamentais para qualquer utilizador.

Felizmente a Microsoft tem vindo a melhorar os seus sistemas de atualização, pelo que situações de problemas irreparáveis são raras. No entanto, seguindo estes pequenos passos, garante-se uma preparação antecipada para que evite ter surpresas.