Existem diferentes formas de se realizarem esquemas na internet, uns de forma mais engenhosa do que outros. No entanto, um esquema que agora está a ganhar popularidade tem também força para enganar uma grande maioria… porque começa por não ser propriamente “esquema”.

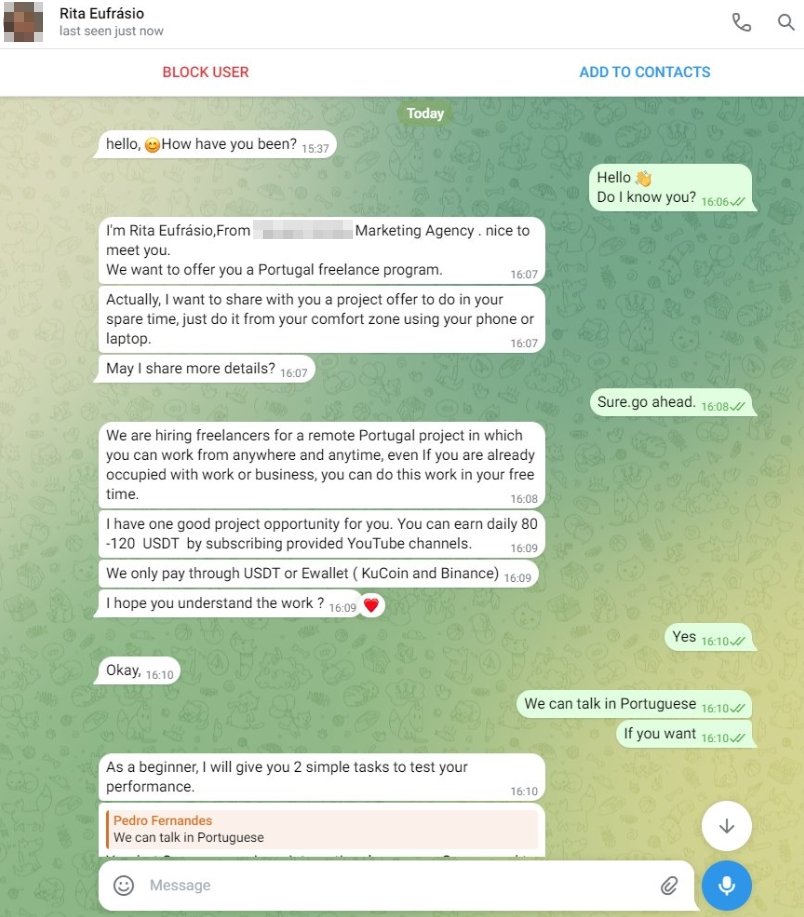

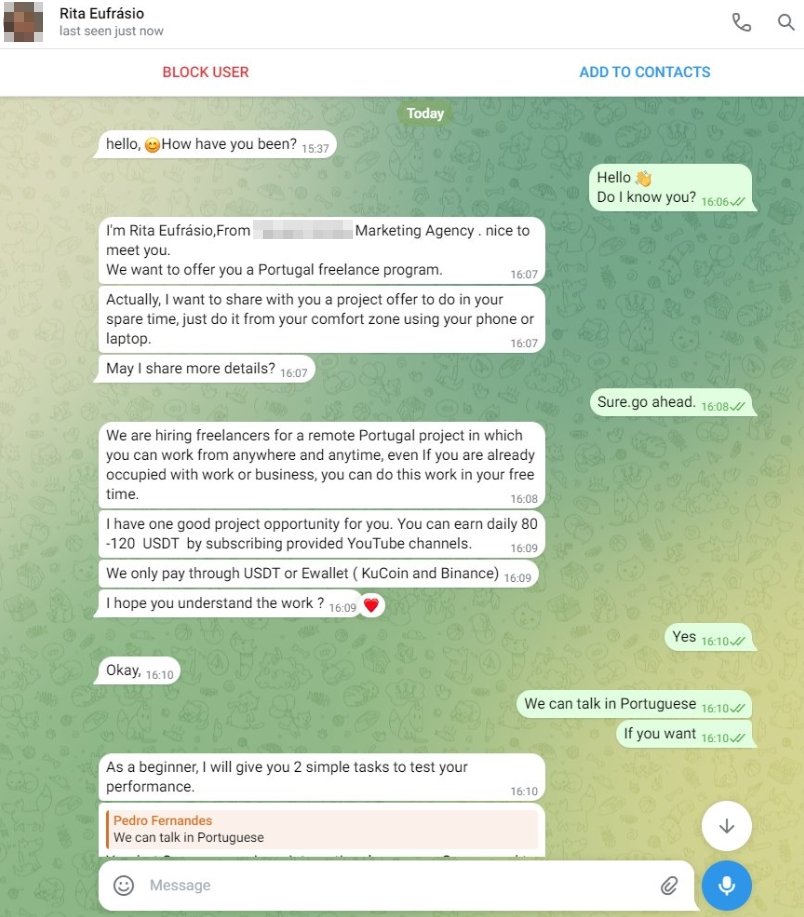

Como em muitos esquemas, este começa com uma simples mensagem em plataformas como o Telegram ou WhatsApp. As potenciais vítimas são contactadas por uma pessoa, que se apresenta como sendo representante de uma empresa de marketing.

Durante a conversa, esta afirma ter uma proposta para um sistema de ganhos rápidos de dinheiro, em que tudo o que os utilizadores precisam de fazer é subscrever a canais do YouTube. Na mensagem, as vítimas são indicadas em como podem ganhar entre 80 e 120 dólares por dia, via tokens de criptomoedas como USDT. Isto tudo com uma simples tarefa: subscreverem a diferentes canais do YouTube e enviarem as capturas de ecrã a confirmar.

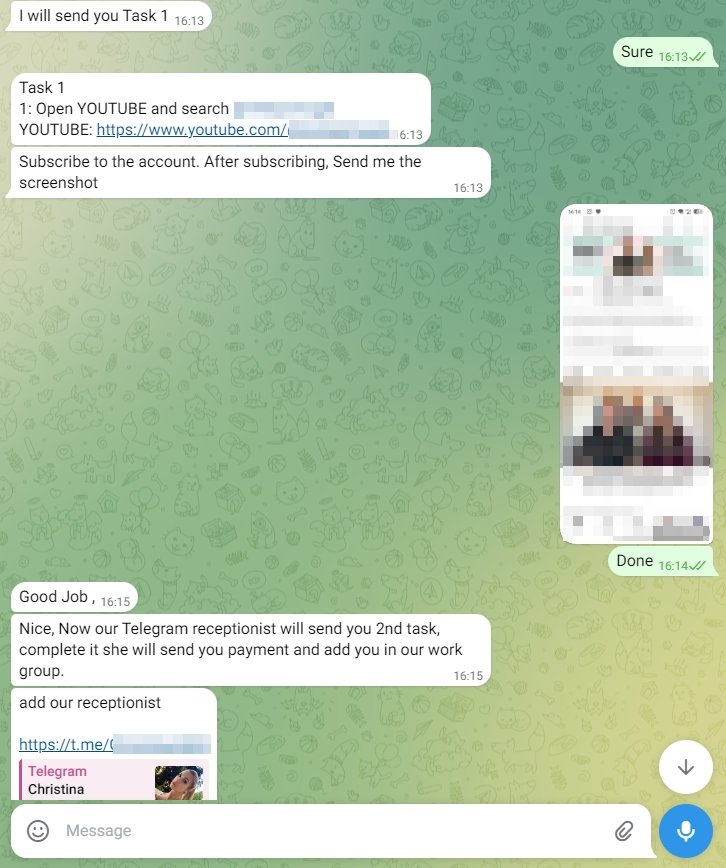

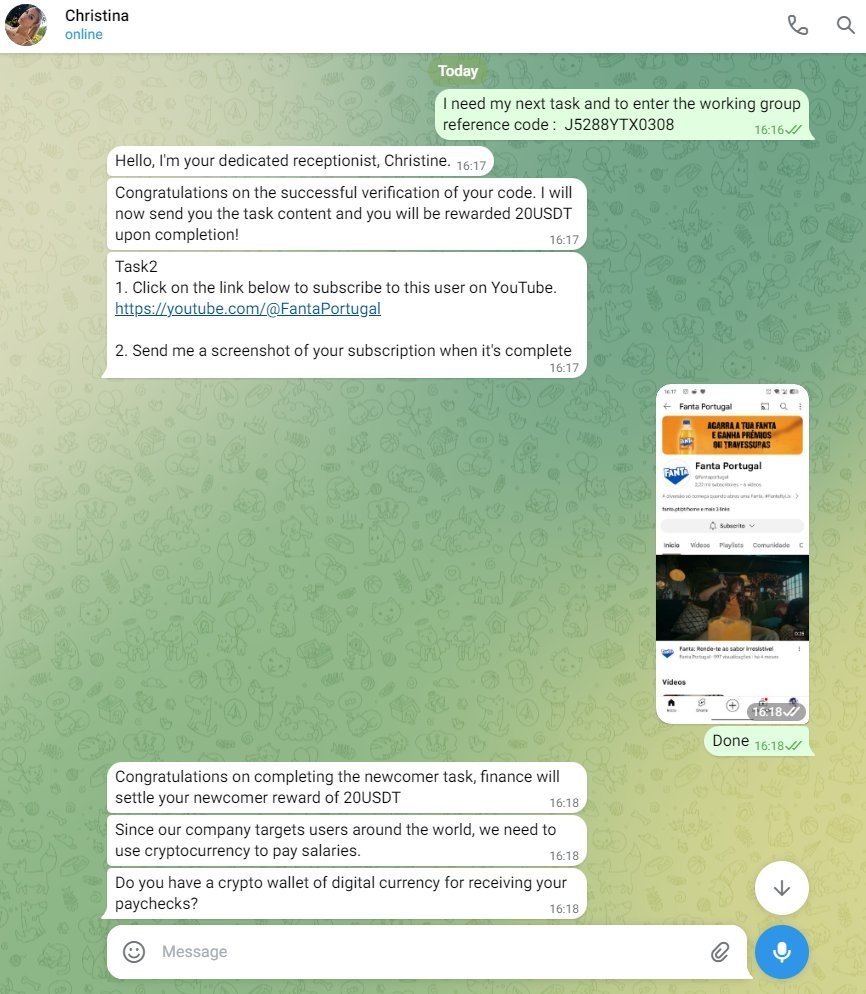

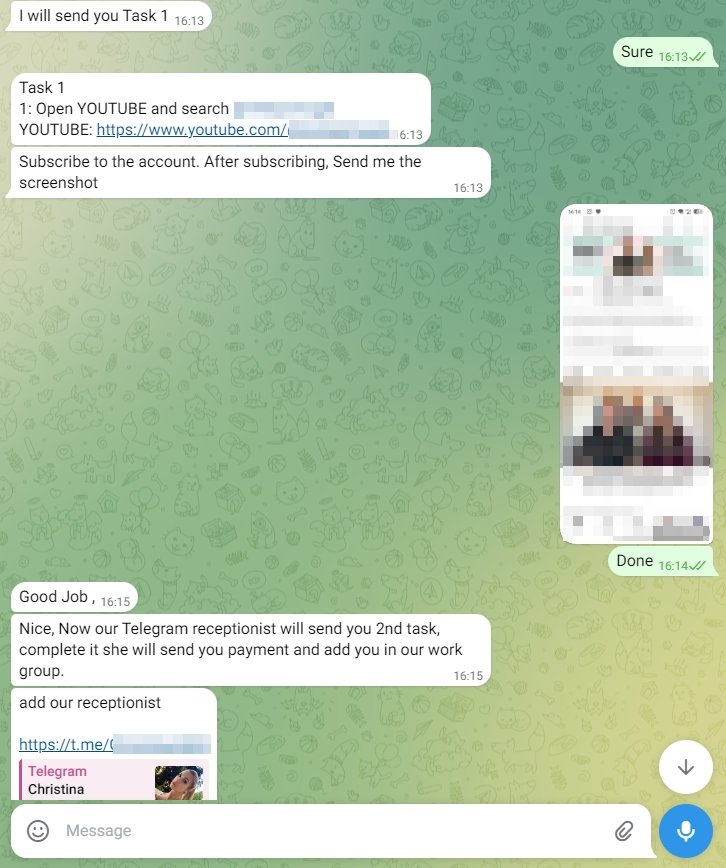

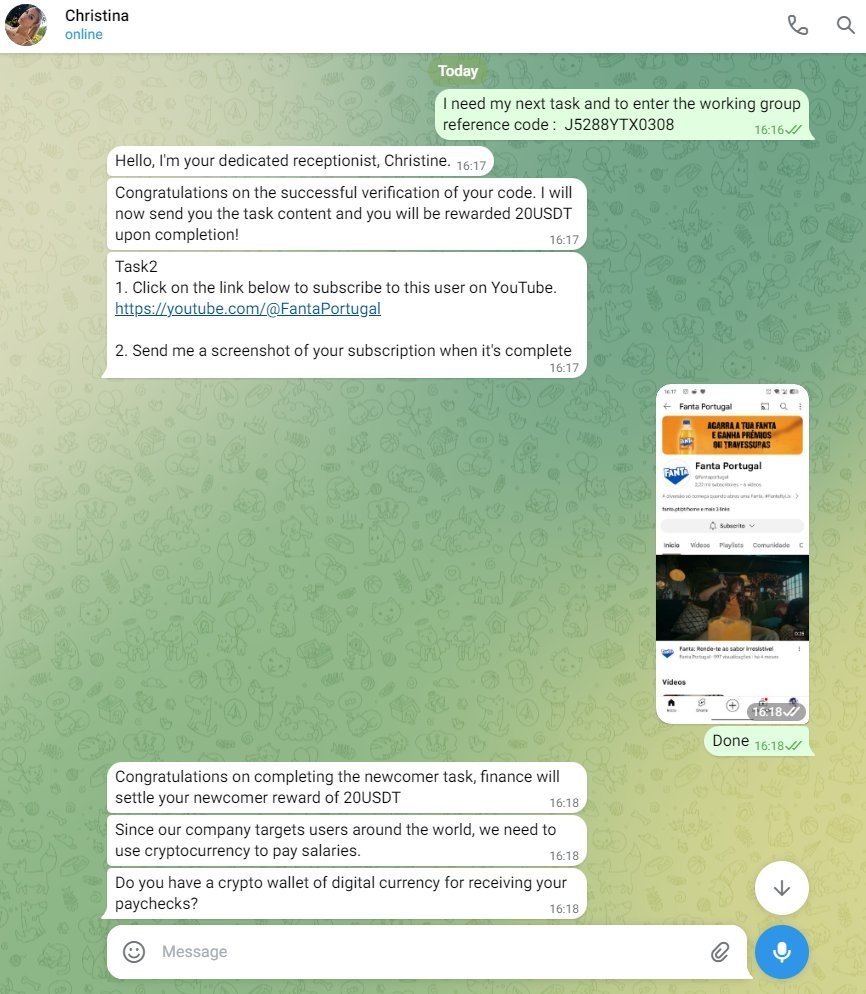

Se os utilizadores aceitarem, são dadas duas tarefas iniciais, com a promessa que, se essas forem concluídas, o utilizador recebe 20 dólares em USDT. A primeira, normalmente deixada pela pessoa que entrou em contacto, indica que o utilizador deve subscrever a um canal do YouTube – aleatoriamente escolhido – e deve enviar a captura de ecrã a confirmar para a conversa. Feito isto, o utilizador é guiado para uma “rececionista”, que iria indicar a segunda tarefa a realizar.

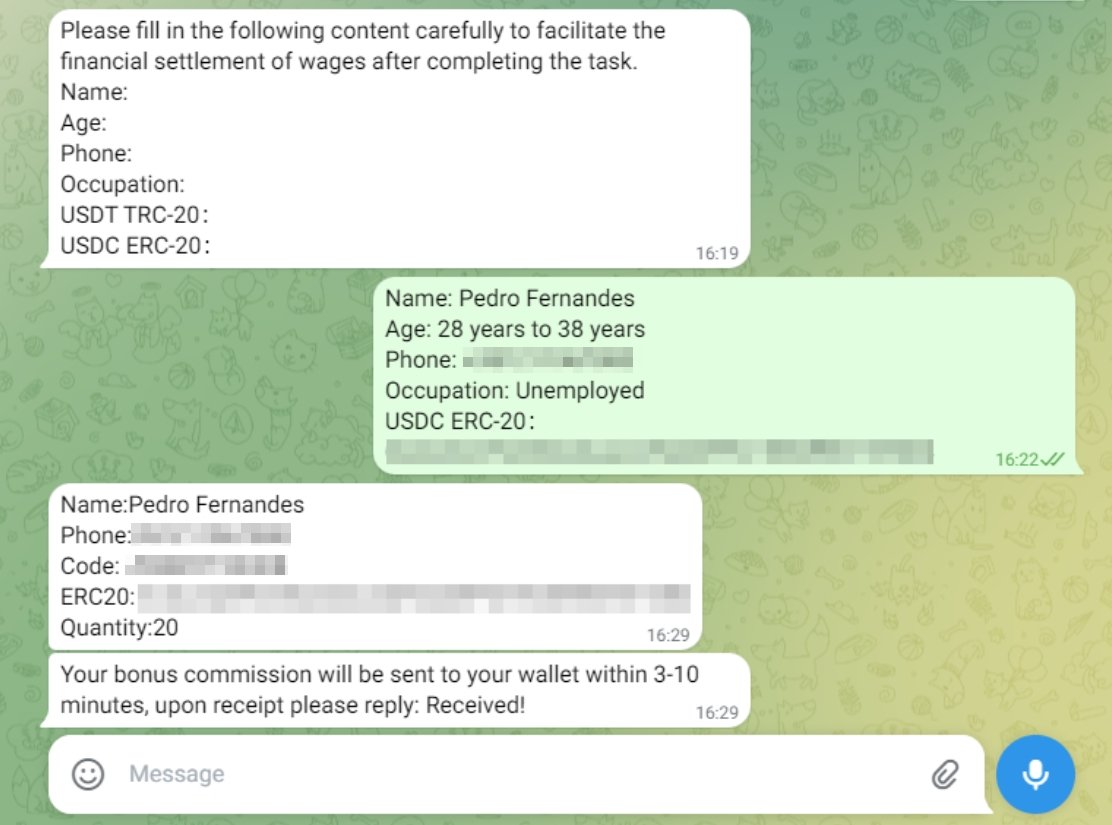

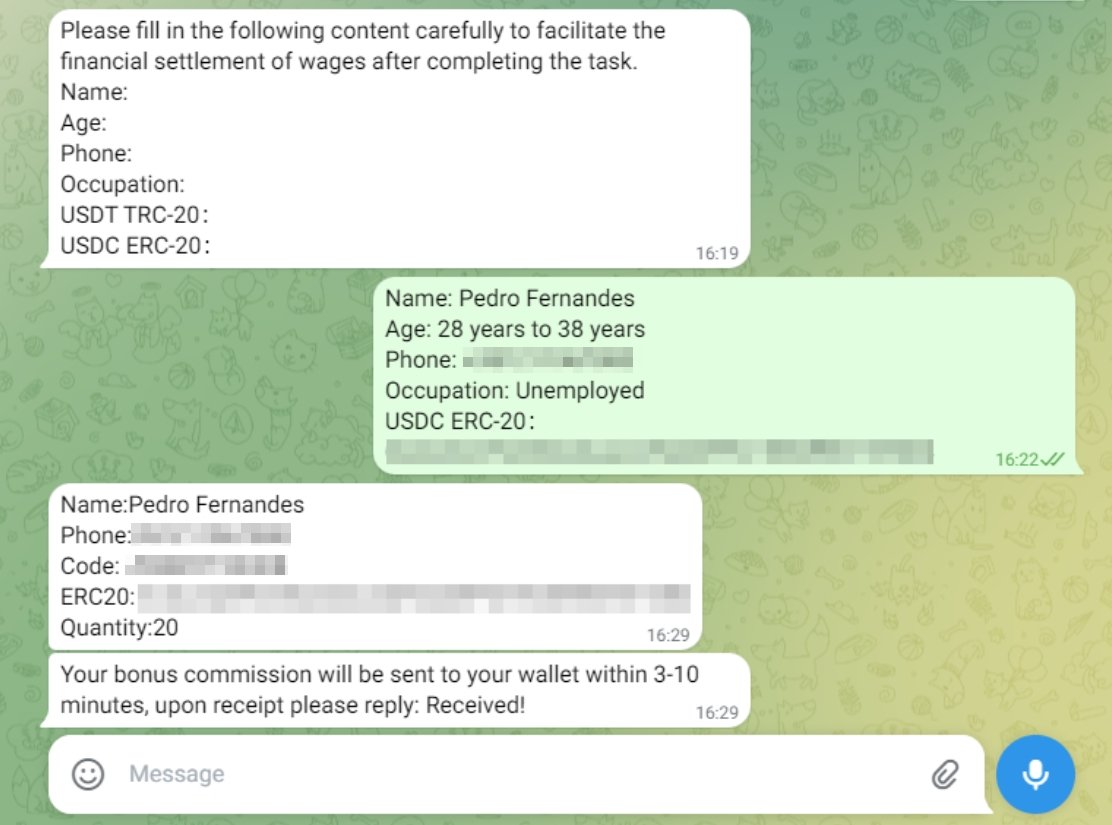

Se o utilizador o fizer, recebe mais uma tarefa, de formato similar, e a promessa de que receberá os seus 20 dólares depois de concluída. Se o realizar, são pedidos alguns dados pessoais, como o nome e número de telefone, juntamente com a carteira de criptomoedas.

Até aqui, poderíamos dizer que o esquema segue os padrões normais: foram feitos incentivos para algumas tarefas, com o objetivo de recolher dados como o nome, número de telefone e o ID da carteira digital de criptomoedas dos utilizadores. No entanto, é aqui que a parte do engano começa.

Se os utilizadores enviarem as suas carteiras de criptomoedas, e tal como tinha sido inicialmente prometido, estes recebem o dinheiro. O que começaria como um possível esquema, para muitos, torna-se algo bastante real.

Afinal de contas, a promessa foi cumprida, e o utilizador realmente recebeu fundos tal como tinha sido dito, tudo por subscrever a uns canais do YouTube ou do Instagram. Se o utilizador decidir continuar, passa agora para a segunda fase do esquema: onde entra para o “círculo fechado” onde são enviadas as tarefas diárias a realizar.

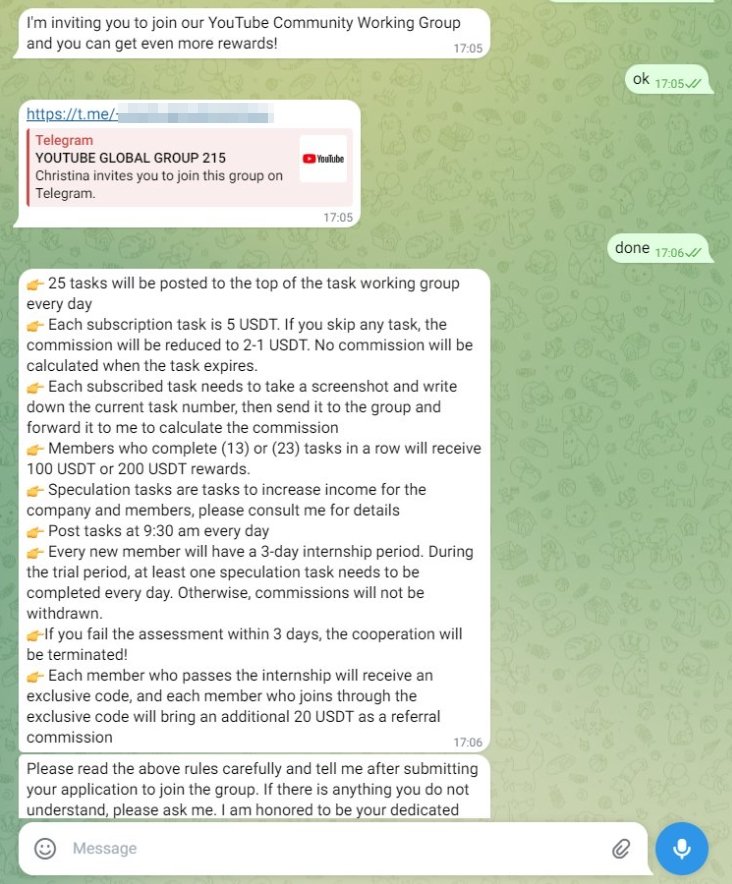

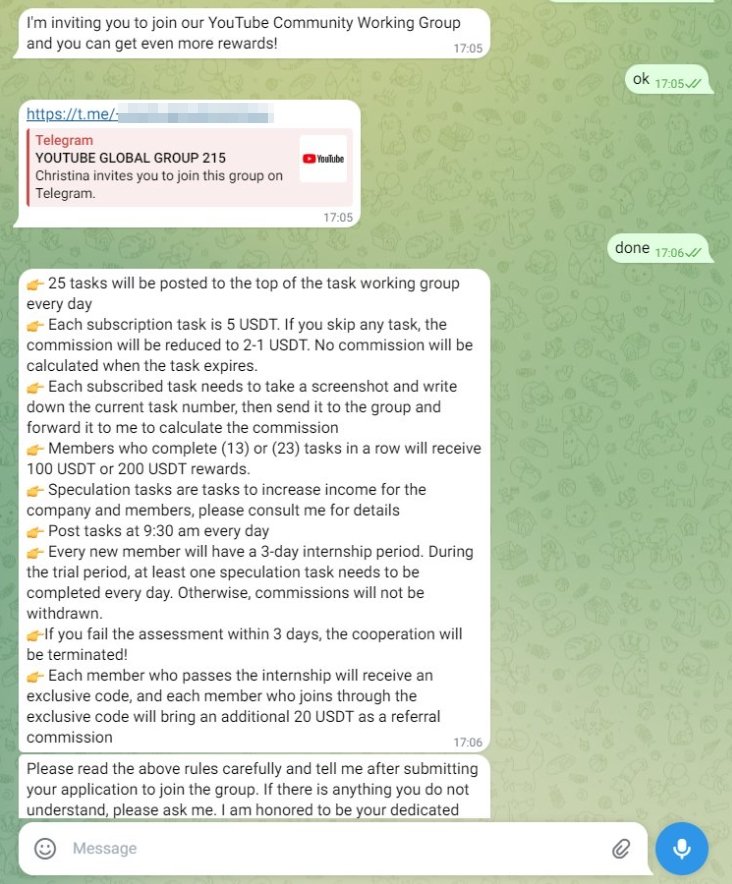

Neste círculo, entra-se na segunda fase do esquema: a de tentar cativar os utilizadores para ainda mais ganhos.

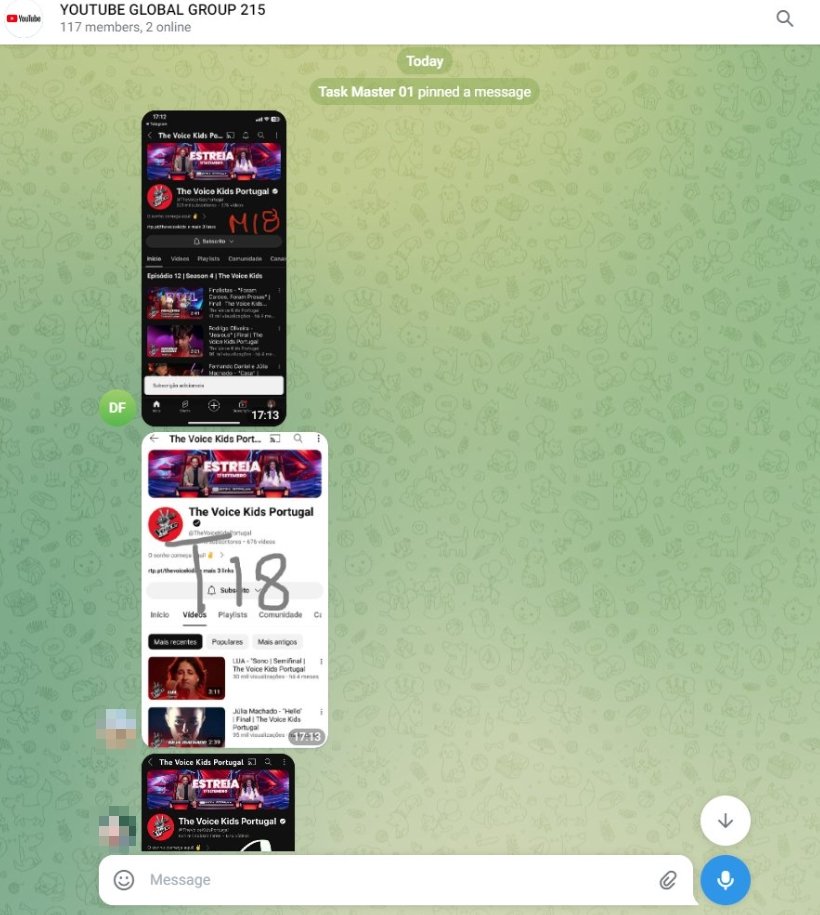

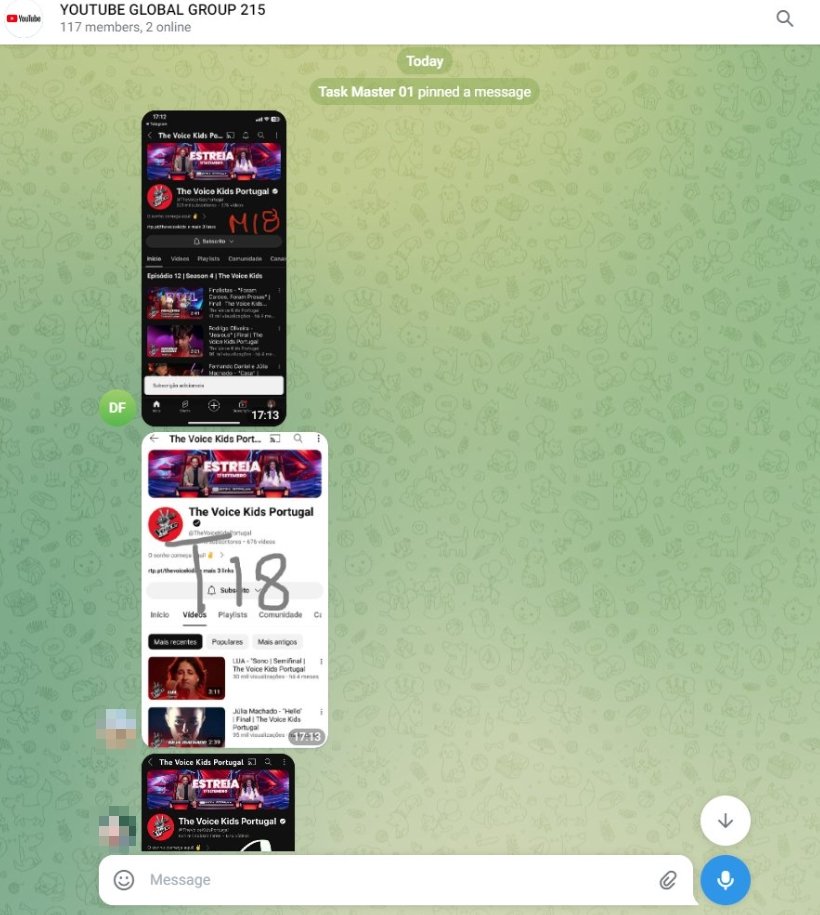

As tarefas continuam a surgir, de forma regular, onde os utilizadores são direcionados para subscreverem a alguns canais do YouTube – a maioria dos canais são de grandes personalidades reconhecidas em Portugal, que possivelmente não terão conhecimento que estão a ser usadas neste esquema.

Os utilizadores devem seguir o mesmo formato. Realizar a captura de ecrã em como subscreveram ao canal, enviarem a captura de ecrã a confirmar a subscrição para o grupo e enviar a confirmação para a “rececionista” do mesmo. Depois de algumas tarefas concluídas, os utilizadores realmente recebem os ganhos – desta vez mais reduzidos, em torno dos 3 a 5 dólares por tarefa concluída – que podem depois ser “retirados” das suas contas quando atingirem um valor limite.

Das primeiras vezes que os utilizadores realizem estas tarefas, existe a possibilidade que recebam (novamente) os lucros como prometido, criando ainda mais uma relação de confiança entre quem gere o esquema e a vítima. No entanto, é neste ponto que se entra na segunda parte do esquema, com foco agora para os ganhos de quem gere o mesmo.

Ao serem realizadas duas ou três tarefas, e depois de recebido os ganhos das mesmas, os utilizadores são agora incentivados a “investirem” para ganharem ainda mais. A promessa será que estes recebem ainda mais receitas das tarefas que realizem, dependendo do valor que estejam dispostos a investir para tal. Por exemplo, caso os utilizadores recebam de “oferta” 50 euros, mas invistam mais 100 euros dos seus próprios bolsos, podem receber tarefas que permitem teoricamente recuperar 150 euros. Tudo por subscrever a uns canais do YouTube e do Instagram.

Se este “investimento” não for realizado, as tarefas começam a render cada vez menos, sendo bastante difícil ou mesmo impossível para as vítimas de voltarem a retirar os fundos. Em alguns casos, se estas não investirem, podem mesmo ser diretamente banidas do grupo.

Tendo em conta o laço de confiança que foi criado anteriormente, os utilizadores podem ser motivados a investir para receberem “de volta” ainda mais ganhos com o processo. No entanto, ao realizarem esta tarefa, estão a fazer exatamente o que os burlões pretendem.

Estarão a investir mais do que aquilo que foi ganho anteriormente, com promessas de valores elevados de retorno, enquanto estão a dar “lucro” para os burlões. Caso realizem o pagamento, é provável que o esquema se mantenha durante mais alguns dias, antes dos mesmos serem “banidos” do grupo – e no processo, terem investido largas quantias sobre a ideia de que iriam receber mais de retorno.

Quando o TugaTech realizou esta investigação, apenas no grupo indicado existiam cerca de 115 pessoas – em mensagem com alguns dos intervenientes, confirmamos que se tratam de pessoas reais que estavam sobre o mesmo pretexto para obterem “lucros”, apenas por subscreverem a canais.

Este esquema será bastante engenhoso, e pode acabar por enganar até os utilizadores mais atentos. Como os burlões criam a confiança inicial, ao realmente pagarem o que é prometido, cria-se uma relação de maior confiança entre os mesmos e as vítimas. Mas é importante relembrar que estes “ganhos” são originários, muito possivelmente, de carteiras de criptomoedas roubadas ou de outras fontes ilegais, que os utilizadores podem, inadvertidamente, estar a ser colocados no meio do processo.

Ao mesmo tempo, no final, embora os utilizadores possam receber os “ganhos” das tarefas que realizam, estarão a enviar para os burlões mais do que aquilo que foi investido, na promessa de que iriam também receber mais. É aqui que o esquema ocorre: pode começar de forma inocente, mas termina com a vítima a ser sempre a prejudicada.