A PJ revelou uma nova operação, onde foi desmantelada mais uma rede de crimes associados com campanhas de burlas e acesso indevido a plataformas.

De acordo com o comunicado da entidade, a operação “culminou com a detenção de três suspeitos, a realização de 21 buscas domiciliárias e a apreensão de material informático.”

Em causa encontra-se “prática de crimes suscetíveis de configurar acesso ilegítimo agravado, falsidade informática agravada, acesso indevido agravado, dano relativo a programas ou outros dados informáticos, falsificação de documento e burla qualificada.”

A entidade sublinha ainda que “As práticas imputáveis ao grupo possuíam uma natureza multifacetada, contemplando acessos ilegítimos a plataformas online de utilização exclusiva por profissionais de saúde (disponibilizadas pelos Serviços Partilhados do Ministério da Saúde – SPMS, bem como ao canal da Segurança Social Direta (com recurso a credenciais de funcionários) e, ainda, disseminação de campanhas de SPAM sob pretexto de dívidas à EDP Comercial, CTT, Endesa, Galp e outros.”

Relativamente ao acesso a plataformas de forma ilegítima, os suspeitos teriam acesso ao “Sistema Nacional de Vigilância Epidemiológica [SINAVE], dedicado à vigilância em saúde pública (com divulgação de dados relativos a doenças transmissíveis); o Portal de Requisição de Vinhetas e Receitas [PRVR], responsável por centralizar o processo de aquisição de vinhetas médicas e blocos de receitas disponibilizado aos prescritores; a Prescrição Eletrónica de Medicamentos [PEM], sistema de prescrição e dispensa médica; e ainda o Sistema de Informação dos Certificados de Óbito [SICO],responsável pela emissão e transmissão eletrónica dos certificados de óbito para efeitos de elaboração dos assentos de óbito.”

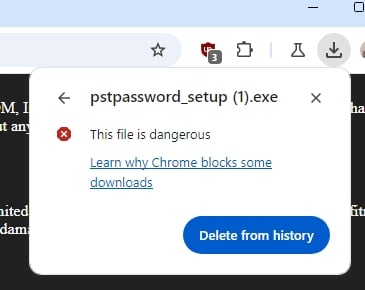

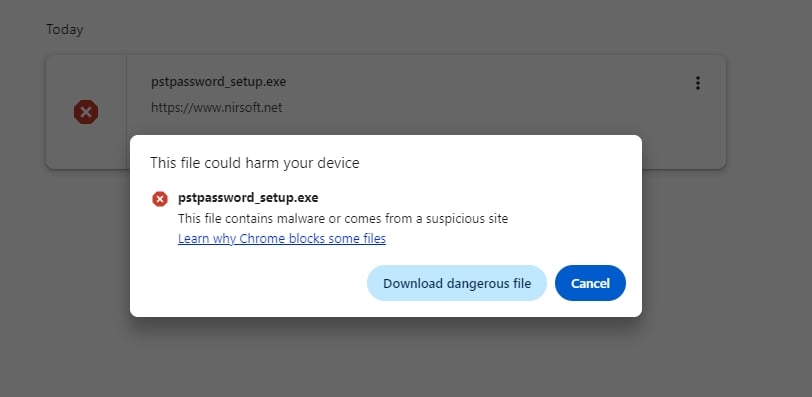

Os suspeitos terão conseguido obter acesso a dados de login para estas plataformas com o uso de malware, mais concretamente Infostealers. Estes dados eram depois vendidos em sites da dark web.

O acesso e venda dos dados “permitiu o acesso aos dados pessoais de médicos e de um número alargado de pacientes, à emissão de certificados de óbito para alvos escolhidos pelo grupo e ainda à emissão de mais de 350 prescrições médicas respeitantes a ansiolíticos, antidepressivos e opioides.”

No final, estas receitas “seriam distribuídas entre membros do grupo que se encarregavam de proceder à sua dispensa em farmácias e utilizá-las na preparação de uma droga recreativa conhecida como Lean ou Purple Drank (um preparado à base de codeína e refrigerantes). Esta substância de elevada toxicidade, causa dependência e é suscetível de conduzir a overdoses e à morte do consumidor.”

Este grupo teria ainda acesso ao portal da “Segurança Social Direta, com recurso a credenciais usurpadas de funcionários, permitindo-lhes ganhar acesso a informação de pessoas individuais e coletivas relativas a prestações sociais, pensões, emprego e doença. Estes dados eram depois partilhados em fonte aberta ou vendidos a terceiros.”

Por fim, a investigação determinou ainda que, desde Abril de 2023, o grupo dedicava-se também ao envio de campanhas de spam e phishing “expedindo milhares de sms para destinatários indiscriminados, utilizando para o efeito bases de dados constantes de leaks, advertindo para a existência de pretensas dívidas em nome de empresas como EDP, CTT, Endesa, GALP, entre outras.”

As mensagens levavam as vítimas para sites onde, supostamente, teriam de realizar o pagamento das dívidas, ou poderiam incluir diretamente dados de referência de pagamento. A PJ afirma que o grupo terá “lesando um número indeterminado de vítimas em dezenas de milhares de euros.”

O grupo usava ainda casas de apostas como meio de branqueamento das receitas desta atividade criminosa, além da aquisição de “criptoativos, artigos de luxo e material eletrónico e de telecomunicações para uso dos arguidos e revenda.”

Foram ainda realizadas “chamadas para as vítimas (pessoas individuais ou coletivas) e mesmo para as autoridades públicas ou serviços de emergência com recurso a técnicas de spoofing (mecanismos que alteram o identificador do número chamador, permitindo que o visor do telefone da vítima apresente o número pretendido pelo cibercriminoso, incluindo o 112) ou contactos de forças de segurança, muitas vezes para ativar serviços de socorro.”