A Apple realizou hoje um dos eventos mais aguardados da empresa, com o WWDC 2022. Este evento foi o palco de revelação para grandes novidades da marca, que se esperam ver a luz do dia durante os próximos meses.

Temos novidades tanto a nível do software como do hardware, e certamente que será interessante para os fãs da Apple verem o que vai chegar em breve pela empresa. E começamos com uma das maiores novidades que foi revelada pela empresa…

> iOS 16

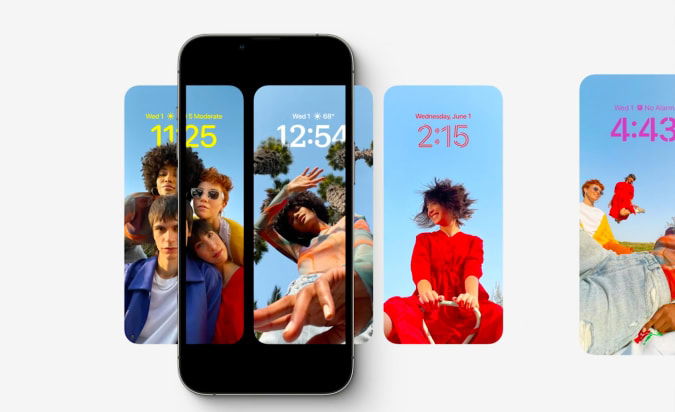

Como estava previsto, a Apple aproveitou a WWDC 22 para revelar o novo iOS 16. A nova versão do sistema operativo da empresa para o iPhone vai contar com várias melhorias e novidades, focadas em melhorar a comunicação dos utilizadores e a personalizar os seus dispositivos.

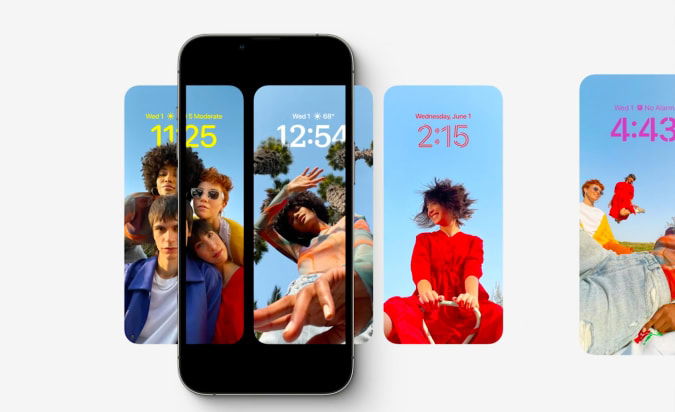

Entre as novidades encontra-se um ecrã de bloqueio totalmente reformulado, que conta com novas formas de personalização dos elementos que podem ser vistos antes mesmo de desbloquear o dispositivo.

É agora possível alterar a fonte e cores de cada item no ecrã de bloqueio, adicionar diferentes widgets para rápido acesso a várias funcionalidades, além de novas formas de personalização das imagens de fundo – que podem ser convertidas para um formato dinâmico e irem alterando com base em vários eventos.

Ainda no ecrã de bloqueio encontra-se as novas “Live Activities”, que permitem aos utilizadores terem acesso, em tempo real, aos eventos conforme estes vão surgindo sobre o sistema – por exemplo, para itens agendados no calendário.

O iOS 16 também vai chegar com várias novidades para as Mensagens, que vão permitir aos utilizadores editar os conteúdos depois de enviados, cancelar o envio de mensagens e marcar as mesmas como não lidas. Será possível rapidamente editar mensagens enviadas para corrigir erros ou falhas, e caso seja necessário, pode-se mesmo cancelar o envio antes de ser vista pela outra parte.

O SharePlay também vai ser estendido para as Mensagens, sendo possível aos utilizadores enviarem vídeos para assistir com os amigos, ao mesmo tempo que se permite o envio de mensagens entre os mesmos.

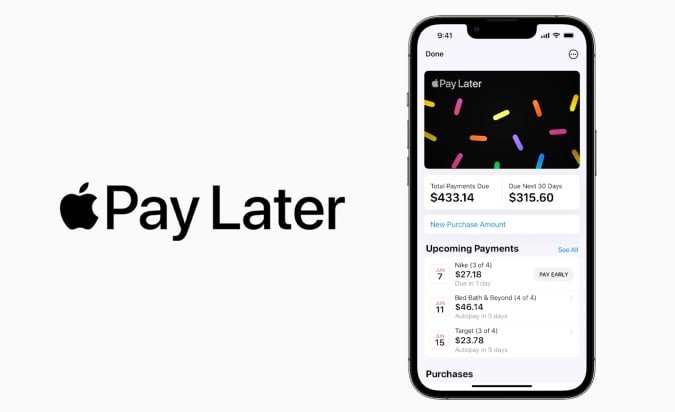

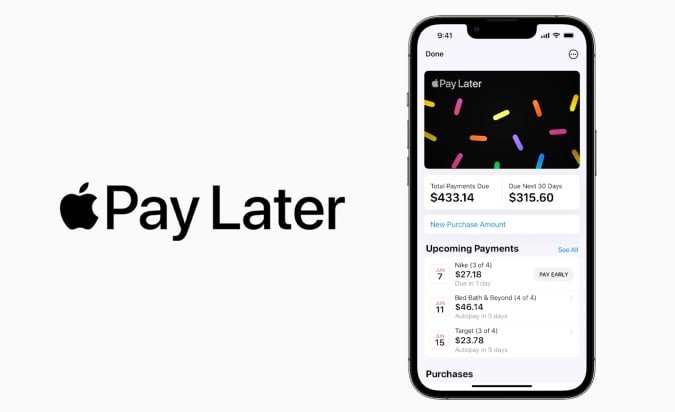

Sobre o Apple Pay, existe a nova funcionalidade do “Apple Pay Later”, que vai permitir aos utilizadores repartirem os pagamentos por várias semanas, sem taxas adicionais. Este sistema foca-se em ajudar os utilizadores a realizarem compras mais caras sobre a plataforma, separando os pagamentos em parcelas mais pequenas – embora se espere que este sistema esteja limitado inicialmente apenas para alguns países.

Foram ainda criadas novas opções de gestão da Família, que chegam com novos controlos parentais para os mais pequenos e os seus dispositivos, juntamente com um novo ecrã de configuração rápido, que ajuda a configurar as regras necessárias para os mais pequenos em vários passos simples.

Já o iCloud Shared Photo Library vai permitir aos utilizadores criarem um álbum partilhado entre a família, onde todos os membros podem ver os conteúdos que sejam ai colocados.

Existem ainda várias novidades sobre o Wallet, HomeKit, CarPlay, entre outras, que certamente iremos analisar em mais detalhe em breve.

> Novo MacBook Air M2

Ao contrario do que tinha ocorrido nas ultimas WWDC, a Apple aproveitou este evento para revelar algumas novidades também a nível do hardware, com a chegada de novos modelos da linha MacBook.

A empresa revelou o novo MacBook Air M2, que como o nome sugere, conta com o atualizado chip M2 da empresa, que a Apple promete ser até 18% mais rápido que a geração anterior, e 35% mais rápido em tarefas relacionadas com gráficos.

A nova versão conta ainda com pequenas alterações a nível do design, que agora encontra-se mais quadrado em comparação com os modelos anteriores, mas mantendo a sua leveza e espaço reduzido.

Este modelo conta ainda com um ecrã de 13.6 polegadas Liquid Retina, que a empresa garante ser 25% mais brilhante que a geração anterior, e conta com suporte para mil milhões de cores diferentes. Conta ainda com uma webcam 1080p, para melhor qualidade das videochamadas, um sistema de quatro colunas integradas, TouchID e um sistema de arrefecimento passivo.

O modelo conta ainda com duas entradas Thunderbolt, mas desta vez a empresa decidiu trazer de volta a porta dedicada de carregamento MagSafe. Este modelo vai encontrar-se disponível no próximo mês, com um preço a partir de 1199 dólares.

O chip M2 vai ainda encontrar-se no futuro MacBook Pro de 13 polegadas, que a empresa deve revelar em breve. Como seria de esperar, o modelo vai contar com melhorias de desempenho, contando com 8 cores de CPU e 10 cores de GPU, além de suporte até 24 GB de RAM e 2 TB de armazenamento interno, juntamente com uma bateria com autonomia para 20 horas de uso.

Este novo modelo também vai encontrar-se disponível no próximo mês, com um preço a partir de 1299 dólares.

> macOS Ventura

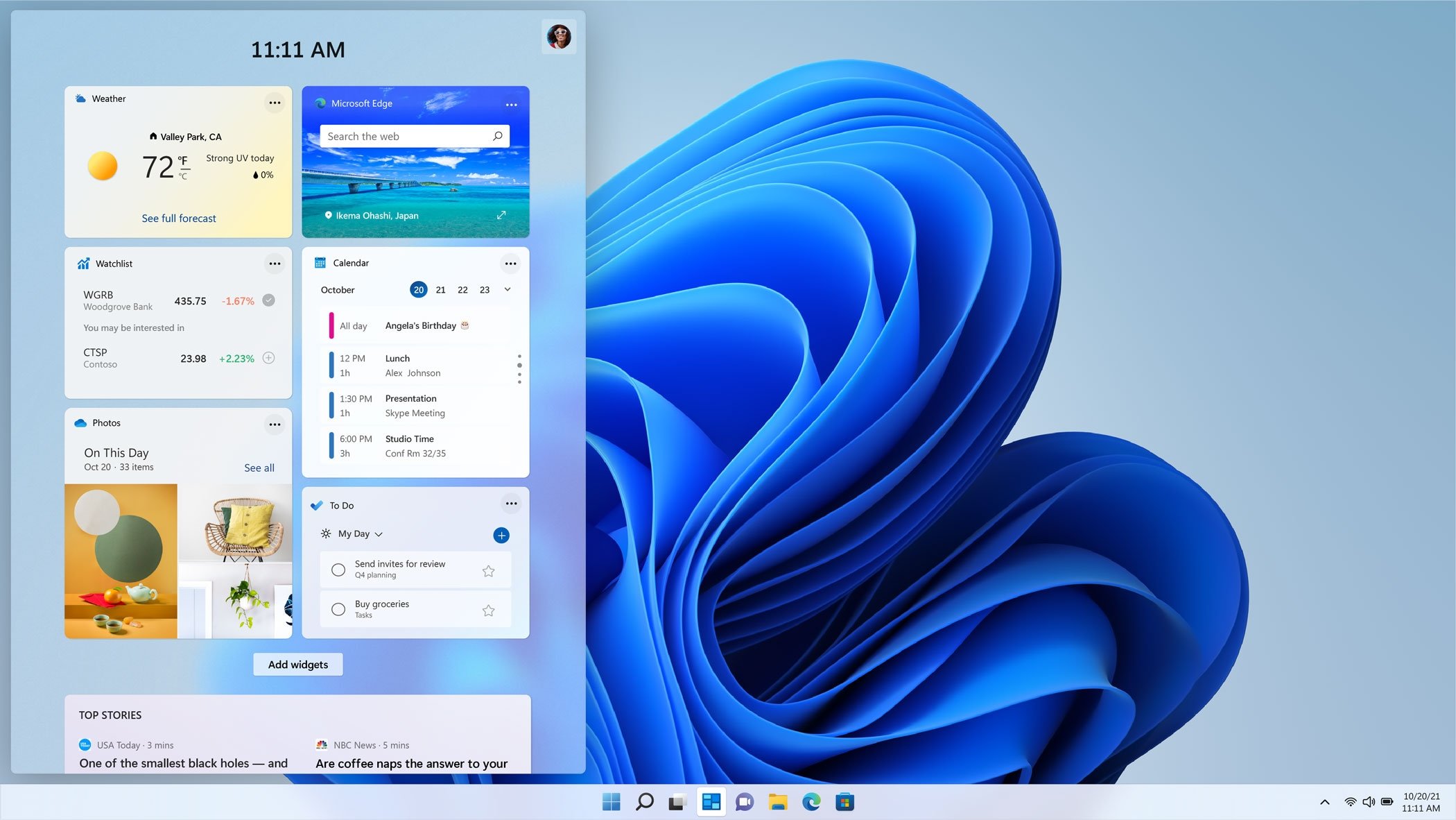

Para além das novidades com iOS 16, a Apple também revelou a chegada do novo macOS Ventura, a versão do sistema operativo da empresa focada para os Macbook. Esta nova versão conta com melhorias a nível da colaboração e organização.

O novo Stage Manager vai permitir aos utilizadores terem uma melhor organização das apps ativas e da forma de organizar as mesmas, permitindo rapidamente alternar pelas mesmas e realizar várias funções alternadas entre cada uma – como o envio de ficheiros ou copiar e colar.

A aplicação de Mail também vai receber novidades, com a chegada de novos sistemas de envio agendado e lembranças de leitura dos emails mais tarde. Sobre o Safari também se esperam melhorias para facilitar a partilha de abas e conteúdos com amigos e a família, juntamente com novas formas de colaboração em tempo real.

O sistema de Continuity vai também ser melhorado, sendo que um dos principais destaques encontra-se na possibilidade de continuar uma videochamada do Facetime, passando a mesma do iPhone para o macOS de forma transparente para os utilizadores.

Existem ainda melhorias em poder usar o iPhone como webcam para as videochamadas dentro do sistema, o que permite continuar as conversas usando a qualidade superior das câmaras do iPhone para tal. Este processo pode ser feito de forma sem fios, portanto não existe a necessidade de ocupar uma porta do MacBook a usar o iPhone diretamente.

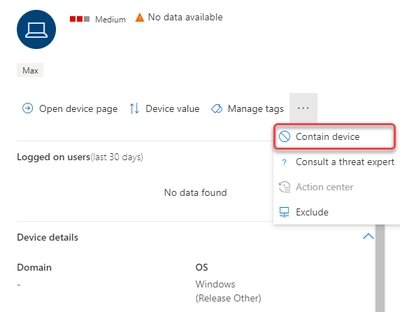

Existe ainda um novo sistema de chaves digitais, que pretendem ser a substituição das passwords tradicionais, sendo que as chaves ficam armazenadas apenas no dispositivo – sem acesso externo ou envio para o iCloud. A empresa garante que este novo sistema fornece mais segurança contra ataques de phishing e roubos de dados dos utilizadores.

> iPadOS 16

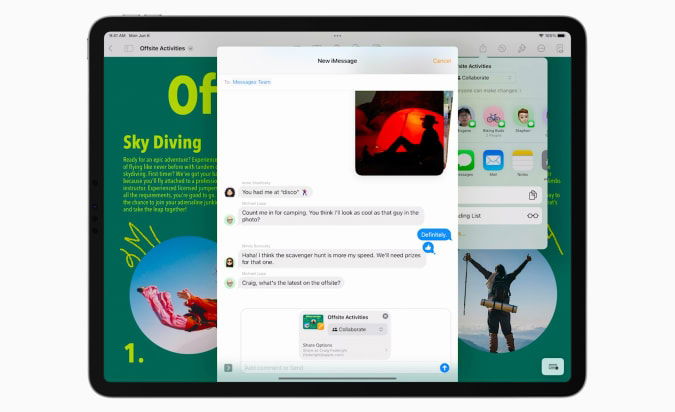

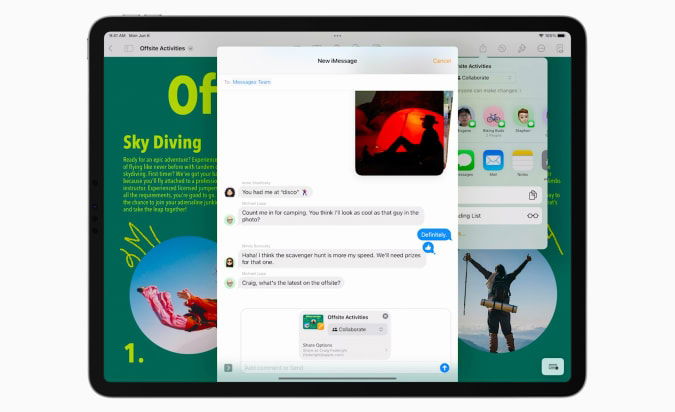

As novidades chegam também aos iPads, com a chegada do novo iPadOS 16. Esta nova versão do sistema conta com várias novidades que vão tornar ainda mais simples o multi-tasking dentro do sistema.

Existem novas formas de organizar as janelas ativas das apps dentro do sistema, permitindo gerir as mesmas como diferentes apps. Foram também feitas melhorias a nível das ferramentas de colaboração, juntamente com melhorias no sistema de partilha de conteúdos.

Existe ainda o novo suporte a ecrãs externos, que permite ligar o iPad a um monitor externo e usar o mesmo como um pequeno portátil. Esta funcionalidade será bastante apreciada por quem necessite de um dispositivo sempre disponível para várias tarefas.

> watchOS 9

Para o Apple Watch, a empresa confirmou a chegada da nova versão do watchOS 9. Esta nova versão do sistema operativo para os smartwatches da empresa conta com várias melhorias e novidades, onde se integra a nova app de Workout, além de novas formas de monitorizar as atividades físicas e do dia a dia.

O sistema de monitorização do sono também foi melhorado, contando agora com um novo formato de fases de sono, que vão permitir aos utilizadores obter mais informações sobre o estado do sono ao longo da noite.

A app de medicação vai também ajudar os utilizadores a tomarem medicamentos nas horas e quantidades certas, com base nas prescrições médicas que sejam realizadas. Com a mesma os utilizadores serão alertados quando for a altura certa para tomarem medicamentos específicos.