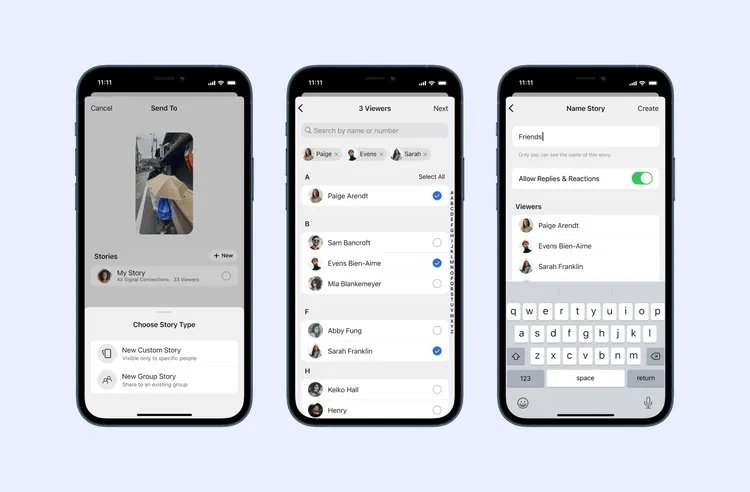

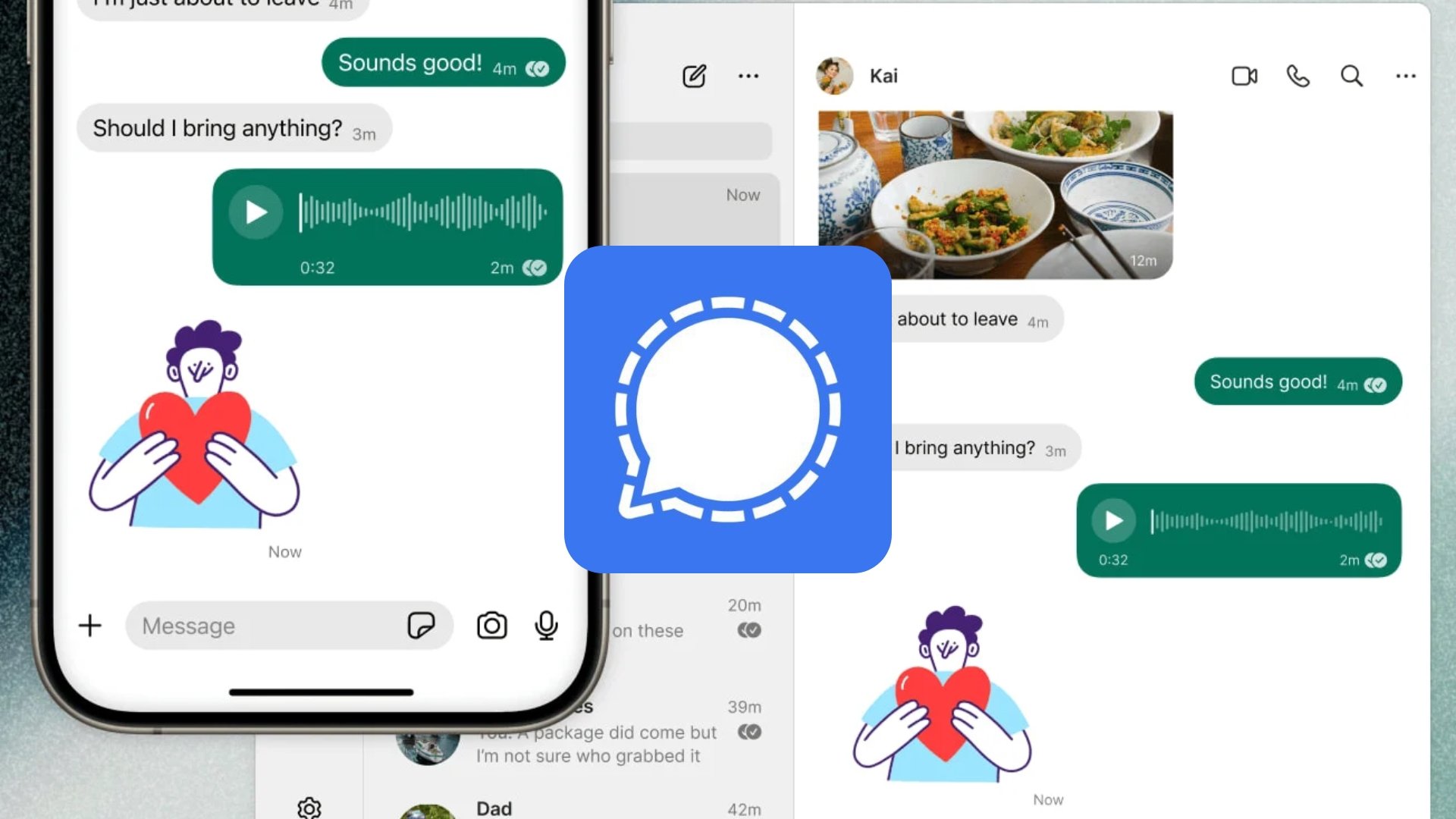

A aplicação de mensagens segura Signal encontra-se a revelar uma nova funcionalidade que, em breve, poderá ajudar os utilizadores a sincronizarem rapidamente as suas mensagens antigas em diferentes dispositivos.

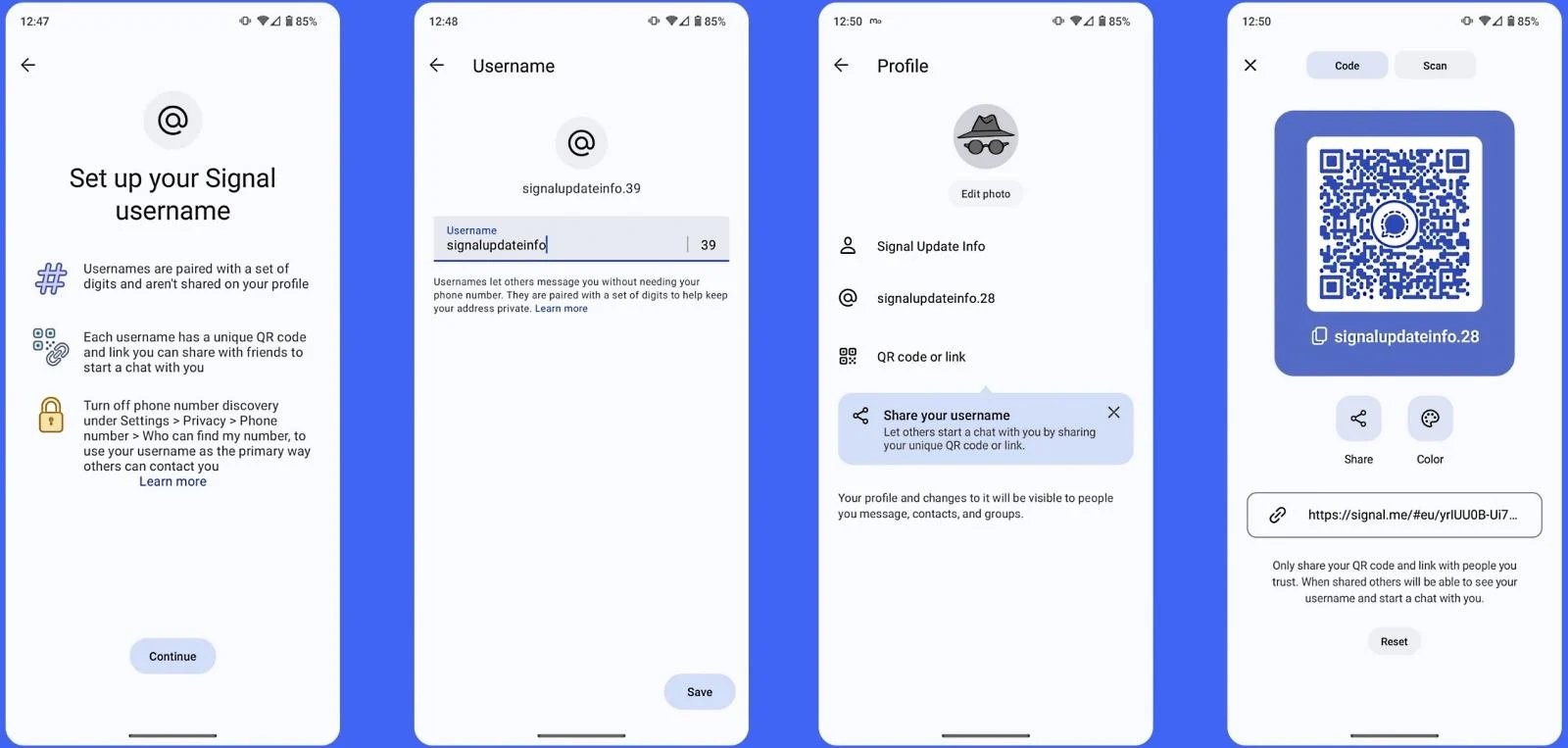

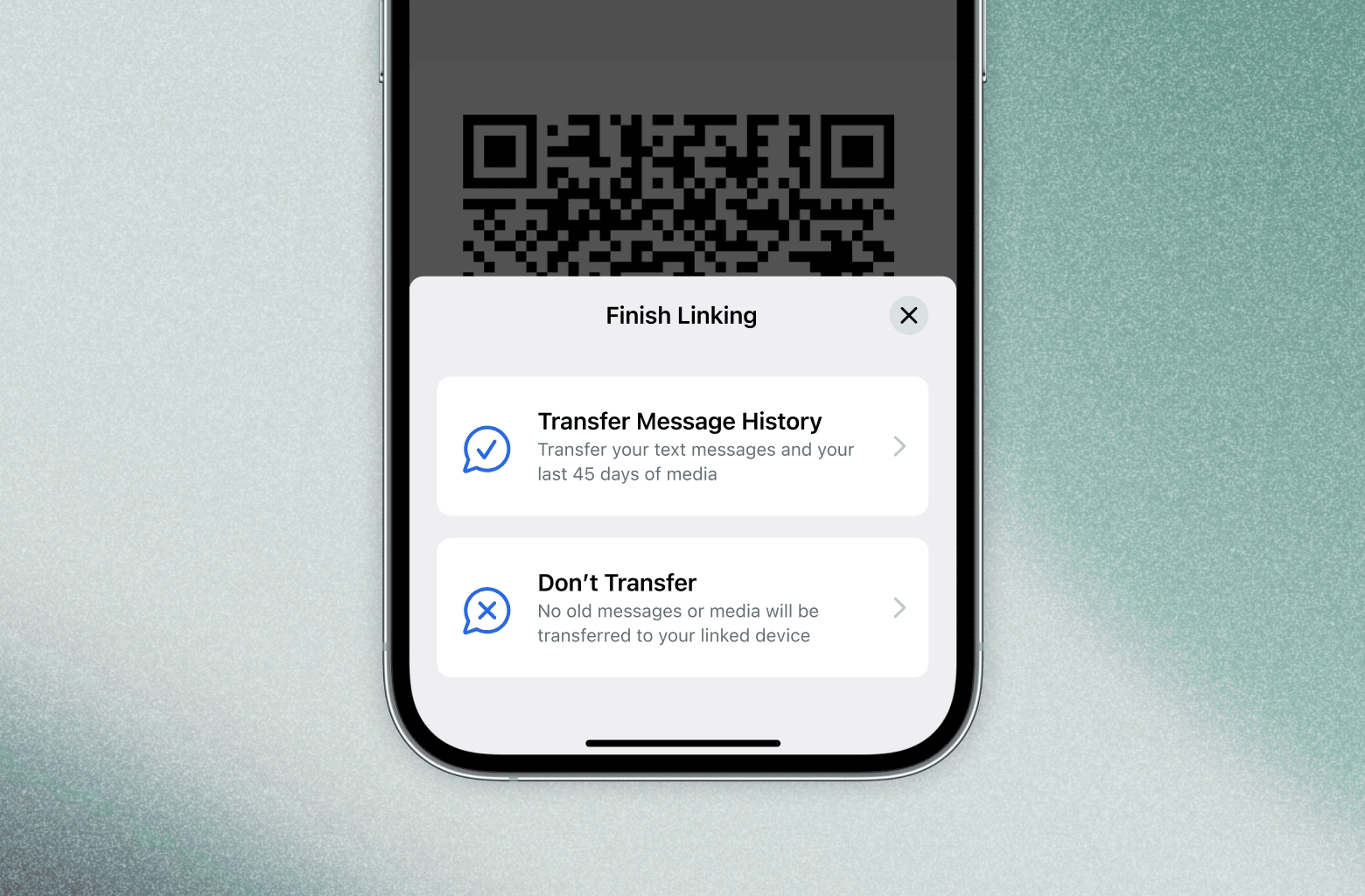

A transferência das mensagens será garantida por encriptação ponta a ponta, garantindo assim total segurança e privacidade. O sistema irá usar um código QR para validar a transferência dos dados entre diferentes dispositivos.

Segundo a plataforma, os utilizadores poderão usar este sistema para sincronizar rapidamente mensagens de dispositivos Android e iOS para um novo computador ou iPad, o que inclui também todos os conteúdos multimédia – ou pelo menos dos últimos 45 dias.

O Signal reforça que este sistema de sincronização é inteiramente protegido e encriptado, e também não necessita de um servidor central para os dados. Desta forma, a entidade não terá qualquer acesso a mensagens ou conteúdos, sendo os mesmos enviados diretamente entre os dispositivos.

Ao mesmo tempo, cada dispositivo em sincronização possui a sua própria chave, pelo que não existe forma de outro dispositivo aceder aos conteúdos das mensagens sem essa chave privada.

Com a sincronização são transferidas todas as mensagens, stickers, histórico de chamadas, updates de grupos, reações, citações e até mesmo os sinais de mensagens lidas ou recebidas. A transferência de todos os conteúdos é feita diretamente entre os dois dispositivos, sem interligação com os sistemas da Signal – exceto para a ligação inicial e temporária, bem como para a transferência de conteúdos multimédia.

Embora se possa realizar a transferência de todas as conversas e o histórico das mesmas, os conteúdos multimédia apenas podem ser descarregados dos últimos 45 dias, tendo em conta que é o período de tempo que os mesmos também ficam nos servidores da Signal armazenados de forma segura.

Por agora, esta nova funcionalidade vai encontrar-se disponível apenas para utilizadores da versão Beta da app. Eventualmente deve chegar a todos os utilizadores na versão estável.