O YouTube Music encontra-se a preparar para uma das maiores alterações na sua plataforma dos últimos anos. A plataforma de streaming de música do YouTube encontra-se agora a preparar para revelar uma reformulação da sua interface Web.

As novas alterações encontram-se atualmente em testes, e para já apenas alguns utilizadores possuem acesso às mesmas. No entanto, os primeiros detalhes parecem sugerir que esta é bastante similar ao que se encontrava no antigo Google Play Music, com adaptações para os tempos modernos.

A Google parece estar a misturar um pouco do design do Play Music com o YouTube, criando uma plataforma que seja adaptada para a experiência dos utilizadores de ambos os serviços. Uma das mudanças mais relevantes será uma nova aba de acesso rápido para as coleções de música pessoal dos utilizadores, onde estes podem aceder aos seus conteúdos enviados para a plataforma.

Além disso, o YouTube Music conta agora com novos perfis para os artistas na plataforma, que devem contar com um novo design, e os conteúdos mais relevantes dos mesmos em destaque. Isto deve ajudar os utilizadores a encontrarem, mais rapidamente, os conteúdos que realmente pretendem dos seus artistas favoritos.

Obviamente, foram ainda feitas alterações para tornar a interface mais moderna, e adaptada ao estilo das plataformas web atuais. Espera-se ainda que esteja mais adaptado ao estilo presente nas restantes plataformas da Google – sobretudo com foco ao YouTube.

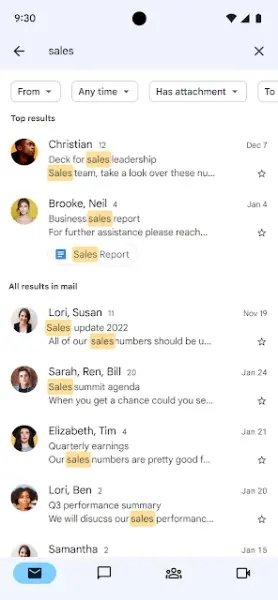

A pesquisa aparenta ter sido melhorada, apresentando agora resultados mais relevantes para cada utilizador, e que permite ajudar a encontrar os conteúdos que os utilizadores realmente pretendem.

Por fim, existe ainda o destaque para a nova “Discover Mix”, uma playlist automática que vai contar com conteúdos recomendados, todas as semanas, para os utilizadores e com base nas suas preferências musicais. Esta funcionalidade é parecida com o que se encontra no “Discover Weekly” do Spotify.

Esta nova interface deve começar a ficar disponível para os utilizadores do YouTube Music durante as próximas semanas, embora a empresa ainda não tenha confirmado detalhes concretos de quando tal vai acontecer.