Os utilizadores do Firefox devem começar a receber hoje uma nova atualização para o navegador, que vai trazer consigo várias novidades e melhorias para o mesmo.

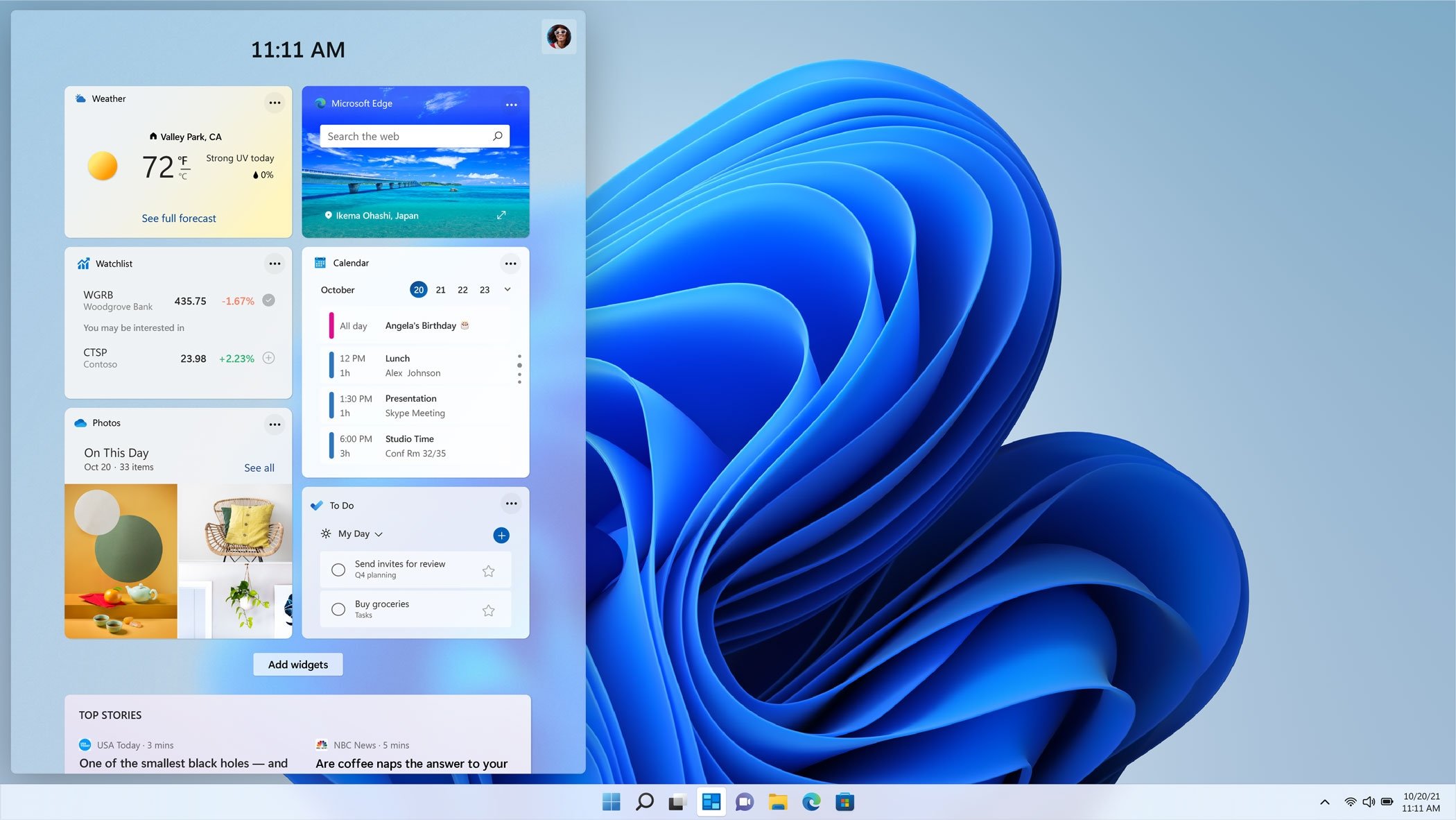

A nova versão do Firefox 110 já se encontra disponível, trazendo várias novidades e correções importantes para o navegador da raposa. Entre as novidades encontra-se o novo sistema de sandbox do GPU no Windows, juntamente com melhorias na importação de dados do sistema.

Esta atualização vai encontrar-se disponível para todos os canais do Firefox, incluindo a versão para Android e a ESR. O Firefox Beta, em contrapartida, avança para a versão 111 e o Firefox Nightly para a 112.

De notar também que esta atualização ainda chega com suporte para o Windows 7 e 8.1, apesar de ambos os sistemas terem deixado de receber suporte oficial da Microsoft e de vários outros navegadores também terem deixado de suportar os mesmos.

Uma das novidades desta versão encontra-se no novo sandbox do GPU para Windows, que permite isolar o processo usado pela gráfica dentro do navegador, garantindo mais segurança e estabilidade para o mesmo. Isto pode ajudar a reduzir possíveis ataques de malware, limitando o impacto do mesmo e isolando o processo.

Foram ainda feitas melhorias sobre o sistema de bloqueio de cookies e de tracking na web, que deve ajudar a garantir mais privacidade durante a navegação. Por fim, foram ainda feitas melhorias na importação de dados a partir de outros navegadores, evitando possíveis falhas. Junta-se ainda as tradicionais correções de bugs, falhas de segurança e otimizações diversas para tornar o navegador ainda mais rápido e estável.

Os utilizadores podem atualizar diretamente o Firefox, onde a atualização deve ser instalada automaticamente, ou descarregar a versão mais recente pelo site da Mozilla.